Resumo Rápido:

- A Apple está testando a criptografia de ponta a ponta para o protocolo RCS no iOS 26.3 beta 2.

- A funcionalidade segue os padrões da GSMA e permitirá conversas seguras entre usuários de iPhone e Android.

- A novidade é indicada para quem prioriza a privacidade digital sem abrir mão da comunicação multiplataforma.

Se você acompanha o mundo da tecnologia, sabe que a relação entre a Apple e o RCS (Rich Communication Services) sempre foi, no mínimo, complicada. Por anos, a gigante de Cupertino resistiu em adotar o sucessor do SMS, mantendo o iMessage como sua fortaleza exclusiva. No entanto, o cenário mudou e, agora, estamos prestes a ver um dos maiores avanços em privacidade para quem não vive apenas no ecossistema da maçã: a criptografia de ponta a ponta para o RCS no iPhone.

Recentemente, a segunda versão beta do iOS 26.3 trouxe pistas concretas de que essa funcionalidade está mais próxima do que nunca. Como redator aqui do UzTech, já vi promessas de “interoperabilidade” ficarem pelo caminho, mas os dados extraídos do código do sistema sugerem que a Apple finalmente decidiu levar a sério a segurança das nossas “bolhas verdes”.

O que o iOS 26.3 beta 2 nos revelou?

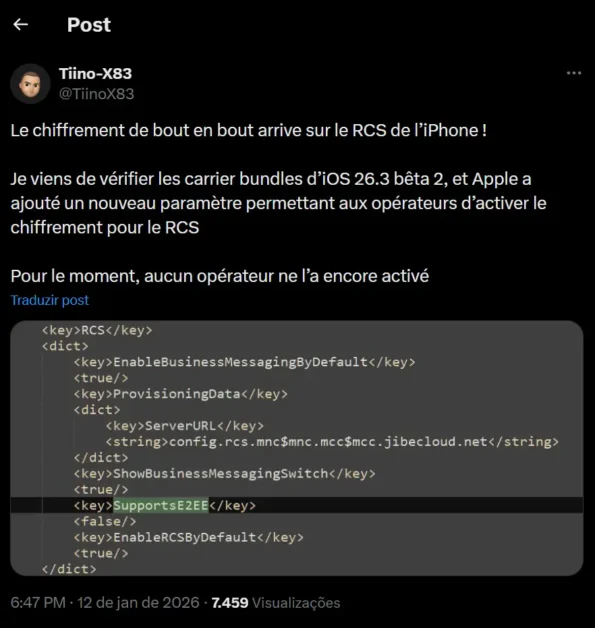

A descoberta veio através de uma análise minuciosa feita pelo perfil Tiino-X83 na rede social X. Ele identificou referências a uma nova configuração nos pacotes de operadoras (carrier bundles) que permite habilitar ou desabilitar a criptografia de ponta a ponta (E2EE) para mensagens RCS.

Um detalhe curioso é que, por enquanto, essa linha de código foi encontrada especificamente em quatro grandes operadoras francesas: Bouygues, Orange, SFR e Free. Nenhuma outra operadora ao redor do mundo, até o momento, apresentou essa alteração no código do beta. Isso não significa que a função será exclusiva da França, mas sim que a Apple está usando esses mercados como laboratório inicial para os testes de implementação.

Essa movimentação é o passo lógico após o anúncio da Apple em março do ano passado, onde ela prometeu suportar a criptografia E2EE para o RCS assim que a GSMA (associação que regula o padrão global de comunicações móveis) padronizasse a tecnologia. Após meses de silêncio, o código no iOS 26.3 é a prova de que o trabalho de bastidores está a todo vapor.

As regras da GSMA e a segurança do usuário

Para entender por que isso é tão importante, precisamos olhar para as diretrizes da GSMA. A documentação oficial é bem clara sobre como a criptografia deve funcionar no RCS. Segundo os padrões estabelecidos, o E2EE deve ser ativado por padrão em todos os clientes RCS, a menos que as regulamentações locais de um país proíbam explicitamente o uso dessa tecnologia.

Aqui estão alguns pontos técnicos cruciais que a Apple está seguindo:

- Ativação mandatória: As operadoras e fabricantes não podem escolher ativar a criptografia apenas para alguns usuários; ela deve ser aplicada a todo o mercado de operação.

- Transparência: Caso a criptografia esteja desativada por questões legais, o usuário deve ser informado de que suas mensagens não estão protegidas.

- Visibilidade do status: O padrão exige que o usuário consiga visualizar se aquela conversa específica está ou não criptografada.

- Exceções técnicas: Quase todo o conteúdo gerado pelo usuário deve ser criptografado, com exceção das notificações de “está digitando”, que permanecem fora da camada de E2EE por necessidades de processamento de rede.

Abaixo, preparei uma tabela comparativa para você entender onde o RCS com criptografia se encaixa na evolução das mensagens:

| Protocolo | Mídia (Fotos/Vídeos) | Criptografia (E2EE) | Status de Leitura |

|---|---|---|---|

| SMS / MMS | Baixa qualidade | Não possui | Não possui |

| RCS (Padrão antigo) | Alta qualidade | Depende da operadora | Sim |

| RCS (Com E2EE GSMA) | Alta qualidade | Sim (Padrão) | Sim |

| iMessage | Alta qualidade | Sim (Sempre) | Sim |

Por que a criptografia no RCS muda o jogo?

Imagine que você tem um iPhone e seu melhor amigo usa um Android. Até pouco tempo atrás, a comunicação entre vocês era limitada ao SMS (inseguro e arcaico) ou dependia de aplicativos de terceiros como WhatsApp ou Telegram. Com o RCS já disponível no iOS, a experiência melhorou, mas a falta de uma criptografia universal padronizada ainda era um ponto fraco.

O Google já oferecia criptografia de ponta a ponta no seu aplicativo “Mensagens”, mas era uma solução proprietária. O que a Apple está fazendo agora é adotar o padrão universal da GSMA. Isso significa que, em breve, a segurança das suas mensagens não dependerá de qual marca de celular você ou a outra pessoa está usando. É o fim da desculpa de que “mensagens entre iPhone e Android são inseguras”.

Além disso, o controle que as operadoras terão sobre esse recurso (através dos carrier bundles descobertos no beta) serve como um interruptor de conformidade. Em países com leis rígidas de vigilância, a Apple pode desativar o recurso para cumprir a lei local sem comprometer a arquitetura global do sistema.

Vale a pena esperar pelo iOS 26.3?

É importante manter os pés no chão. A presença de código em uma versão beta não garante que o recurso será lançado na versão final do iOS 26.3. Muitas vezes, a Apple insere a “fundação” de uma tecnologia meses antes de girar a chave para o público geral.

No entanto, o fato de o código já estar atrelado a operadoras reais na França sugere que o estágio de desenvolvimento está avançado. Se não vier no iOS 26.3, é muito provável que vejamos essa funcionalidade em uma atualização de ponto subsequente (como um iOS 26.3.1 ou 26.4).

Concluindo…

A chegada da criptografia de ponta a ponta no RCS para usuários de iPhone é uma vitória para a privacidade global. A Apple, que sempre usou a segurança como seu principal argumento de venda, finalmente está estendendo essa proteção para além das fronteiras do iMessage. Embora a implementação inicial pareça tímida e focada em mercados específicos, o caminho para uma comunicação universal e segura entre diferentes sistemas operacionais nunca esteve tão claro.

O que você achou deste conteúdo? Você acha que a criptografia no RCS vai finalmente acabar com a guerra das bolhas coloridas? Compartilhe sua opinião nos comentários!

FAQ

O que é criptografia de ponta a ponta (E2EE) no RCS?

É uma camada de segurança que garante que apenas o remetente e o destinatário possam ler o conteúdo das mensagens. Nem a Apple, nem o Google, nem as operadoras de telefonia têm acesso ao que é enviado.

Como saber se minha mensagem RCS está criptografada?

De acordo com o padrão da GSMA, o aplicativo de mensagens do iPhone deverá exibir um ícone ou indicador visual (como um cadeado) para confirmar que a conversa está protegida por criptografia de ponta a ponta.

O RCS com criptografia vai substituir o iMessage?

Não. O iMessage continuará sendo o serviço exclusivo da Apple com recursos próprios. O RCS com criptografia servirá para tornar as conversas com usuários de Android tão seguras quanto as do iMessage.

Por que a criptografia RCS ainda não está disponível para todos?

A implementação depende de atualizações de software da Apple e também da compatibilidade das operadoras de telefonia com o novo padrão de segurança da GSMA.

O RCS criptografado funciona sem internet?

Não. Assim como o iMessage ou o WhatsApp, o RCS utiliza a conexão de dados (Wi-Fi ou 4G/5G) para enviar mensagens com recursos avançados e criptografia. Se não houver internet, o sistema reverte para o SMS comum, que não é criptografado.